NIS2: Êtes vous dans le champ d'application ?

La nouvelle loi belge sur la cybersécurité est entrée en vigueur.

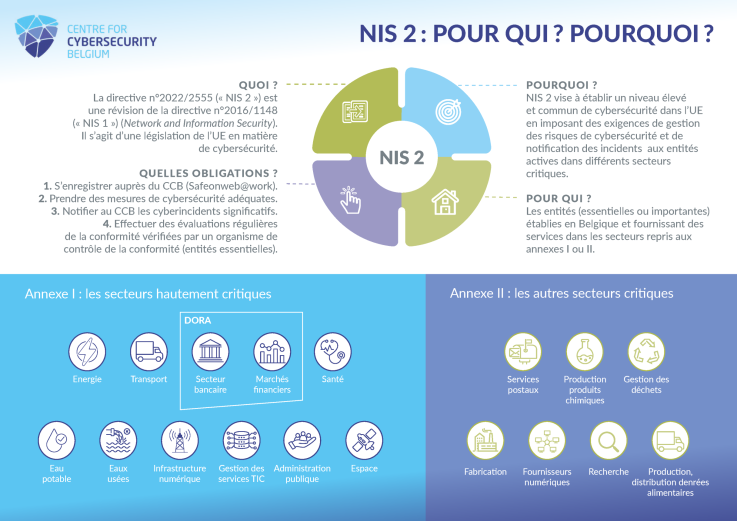

Découvrez ce que la législation NIS2 signifie pour votre organisation, si vous êtes concerné et quelles sont vos obligations.

Vous n'avez pas trouvé la réponse à votre question sur cette page ? Consultez notre FAQ !

Les informations relatives aux données que les entités NIS2 doivent fournir au CCB et à la manière de les fournir dans les délais impartis sont disponibles sur la page FAQ CyberFundamentals/NIS2 Opérationnel.

La loi du 26 avril 2024 établissant un cadre pour la cybersécurité des réseaux et des systèmes d'information d'intérêt général pour la sécurité publique (la "loi NIS2") transpose en Belgique la directive (UE) 2022/2555 du Parlement européen et du Conseil du 14 décembre 2022 (la "directive NIS2"). Elle entrera en vigueur le 18 octobre 2024.

La loi NIS2 met à jour le cadre juridique belge en matière de cybersécurité en remplaçant la loi du 7 avril 2019 établissant un cadre pour la sécurité des réseaux et des systèmes d'information d'intérêt général pour la sécurité publique (loi NIS1). Le nouveau texte est accompagné de l'arrêté royal du 9 juin 2024 qui en exécute les dispositions, par exemple en désignant le Centre pour la Cybersécurité Belgique (CCB) comme autorité nationale de cybersécurité.

Les réseaux et les systèmes d'information sont devenus des éléments centraux de notre société. Cependant, le nombre, l'ampleur, la sophistication, la fréquence et l'impact des incidents impliquant ces réseaux et systèmes d'information constituent désormais des menaces considérables pour la population, les entreprises et les pouvoirs publics.

L'objectif de la loi est de renforcer les mesures de cybersécurité, la gestion des incidents et la supervision des entités fournissant des services essentiels au maintien d'activités sociétales ou économiques critiques. Elle vise également à améliorer la coordination des politiques publiques en matière de cybersécurité.

Pour être couverte par la loi NIS2 belge, une organisation doit en principe :

Ces critères sont expliqués dans les sections suivantes.

En plus des explications données sur cette page, vous pouvez également effectuer notre test de champ d’application :

Avant d'analyser la loi elle-même, il est important de vérifier deux éventualités qui ont un impact sur la manière dont le champ d'application de NIS2 s'applique à une organisation.

Tout d'abord, il est important de noter que la loi NIS2 s'applique automatiquement à toutes les entités critiques (anciennement « exploitants d'infrastructure critique ») au sens de la loi du 19 décembre 2025 relative à la résilience des entités critiques, quelle que soit leur taille. Au sens de la loi NIS2, ces opérateurs sont des entités essentielles.

Les entités critiques sont des organisations formellement identifiées par l'autorité sectorielle compétente conformément à la loi du 19 décembre 2019. Les organisations qui ont été identifiées ont reçu une lettre officielle pour leur identification et sont soumises à des obligations de sécurité spécifiques.

Les entités critiques ("entités CER") ont remplacé les « exploitants d'infrastructures critiques ». Ces derniers seront automatiquement considérés comme des entités critiques après le 17 juillet 2026, conformément à l'article 79 de la loi du 19 décembre 2025.

Deuxièmement, les entités identifiées comme opérateurs de services essentiels (OSE) ou fournisseurs de services numériques (FSN) dans le cadre de la loi NIS1 relèvent en principe également de la loi NIS2 si elles dépassent les seuils de taille nécessaires (voir section 1). La raison est simple : le champ d'application de la directive NIS2 est une extension du champ d'application de la directive NIS1.

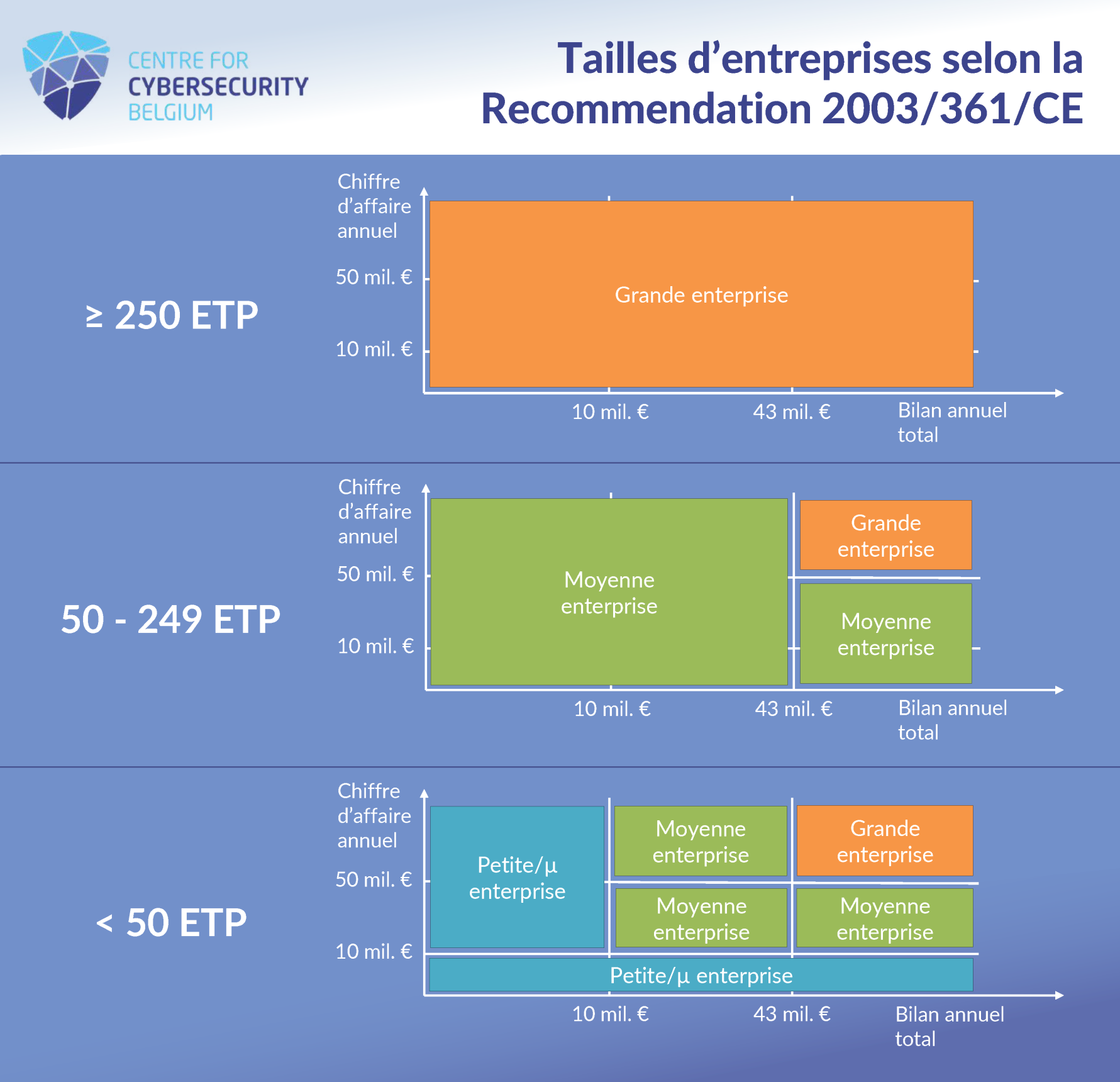

Pour entrer dans le champ d'application de la loi NIS2, une organisation doit avoir une certaine taille. En principe, une organisation doit au moins être une moyenne entreprise, calculée selon l'annexe de la recommandation 2003/361/CE de la Commission, mais il existe certaines exceptions (voir ci-dessous).

La taille d'une organisation est établie sur la base de deux critères : l’effectif (mesurés en équivalents temps plein (ETP)*) et les montants financiers (chiffre d'affaires annuel et/ou total du bilan annuel). La manière dont ces deux critères sont établis est décrite dans l'annexe de la recommandation elle-même ou dans le guide pratique de la Commission sur la définition des PME.

Pour déterminer la taille d'une organisation, il faut d'abord examiner l'effectif du personnel :

Ensuite, l'effectif doit être combiné avec les montants financiers pour obtenir la catégorisation définitive : une entreprise peut choisir de respecter soit le plafond du chiffre d'affaires, soit le plafond du total du bilan. Elle peut dépasser l'un des plafonds financiers sans que cela n'ait d'incidence sur son statut de PME. Nous ne prenons donc en considération que le plus bas des deux montants.

Les plafonds pour le chiffre d'affaires annuel sont les suivants :

Les plafonds pour le total du bilan annuel sont les suivants :

Exemple 1 : une entreprise de 35 ETP* (petite) a un chiffre d'affaires annuel de 1.000.000 € (petite) et un total du bilan annuel de 50.000.000 € (grande). Pour les montants financiers, elle choisit de ne prendre en compte que le plus faible : son chiffre d'affaires. Il s'agit donc d'une petite ou micro entreprise.

Exemple 2 : une entreprise de 80 ETP* (moyenne) a un chiffre d'affaires annuel de 1.000.000 € (petite) et un total du bilan annuel de 70.000.000 € (grande). Pour les montants financiers, elle choisit de ne prendre en compte que le plus faible : son chiffre d'affaires. Comme le chiffre d'affaires est petit mais que l'effectif est moyen, il s'agit d'une entreprise de taille moyenne.

Visuellement, cela se présente comme suit :

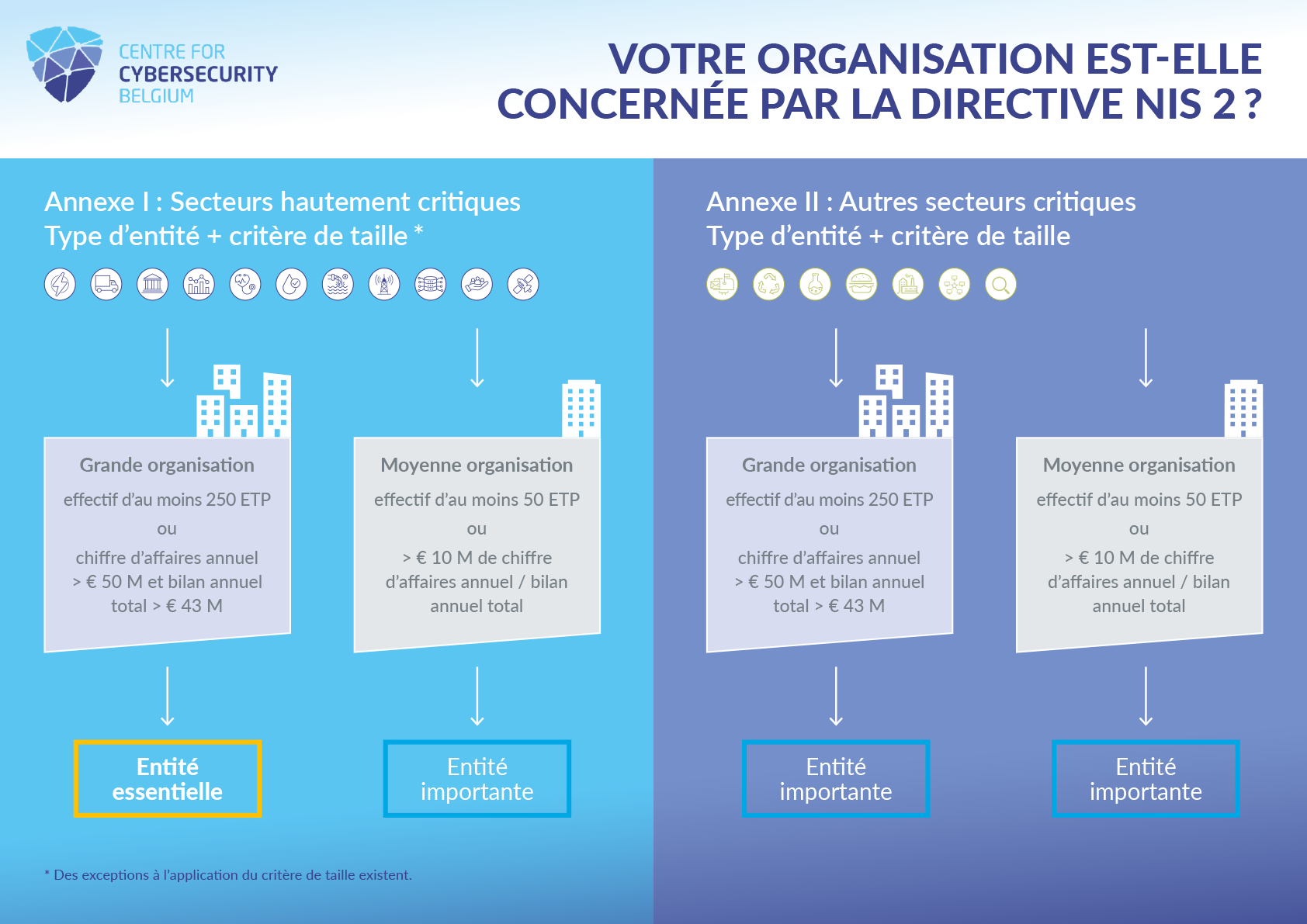

Si nous combinons les différentes tailles possibles avec le critère du service fourni, nous obtenons le champ d'application suivant (à quelques exceptions près - voir ci-dessous) :

* Les équivalents temps plein (ETP) (appelés "unités de travail par année (UTA)" dans la recommandation) sont le nombre de personnes ayant travaillé dans l'entreprise considérée ou pour le compte de cette entreprise à temps plein pendant toute l'année considérée. Le travail des personnes n'ayant pas travaillé toute l'année, ou ayant travaillé à temps partiel, quelle que soit sa durée, ou le travail saisonnier, est compté comme fractions d'UTA. La recommandation et le guide précisent quels membres du personnel doivent être comptabilisés.

La différence entre les entités essentielles et les entités importantes tient essentiellement à la rigueur avec laquelle elles sont contrôlées et sanctionnées.

Il est important de noter que la recommandation stipule également que le calcul de la taille d'une organisation faisant partie d'un groupe (« entreprises partenaires » ou « entreprises liées ») implique une consolidation des données des différentes composantes de ce groupe. De plus amples détails à ce sujet peuvent être trouvés dans la recommandation ou dans le guide.

Il existe néanmoins un certain nombre d'exceptions au critère de taille. Certains types d'entités entrent dans le champ d'application de la loi NIS2, quelle que soit leur taille :

Indépendamment de ces règles, l'autorité nationale de cybersécurité (le CCB) pourra également identifier spécifiquement des entités comme étant "essentielles" ou "importantes", par exemple lorsqu'elles sont le seul fournisseur d'un service ou lorsque l'interruption du service fourni pourrait avoir un impact significatif sur la sécurité publique, la sûreté publique ou la santé publique.

Au-delà du plafond de taille, la condition relative aux services exige d'une organisation qu'elle procède à une analyse détaillée de l’ensemble des services fournis à des tiers par celle-ci, par secteur ou sous-secteur. Il s'agit d'un point important, étant donné que même le service fourni le plus accessoire peut faire tomber une organisation dans son ensemble dans le champ d'application de la loi NIS2, sauf indication contraire dans la définition du service en question.

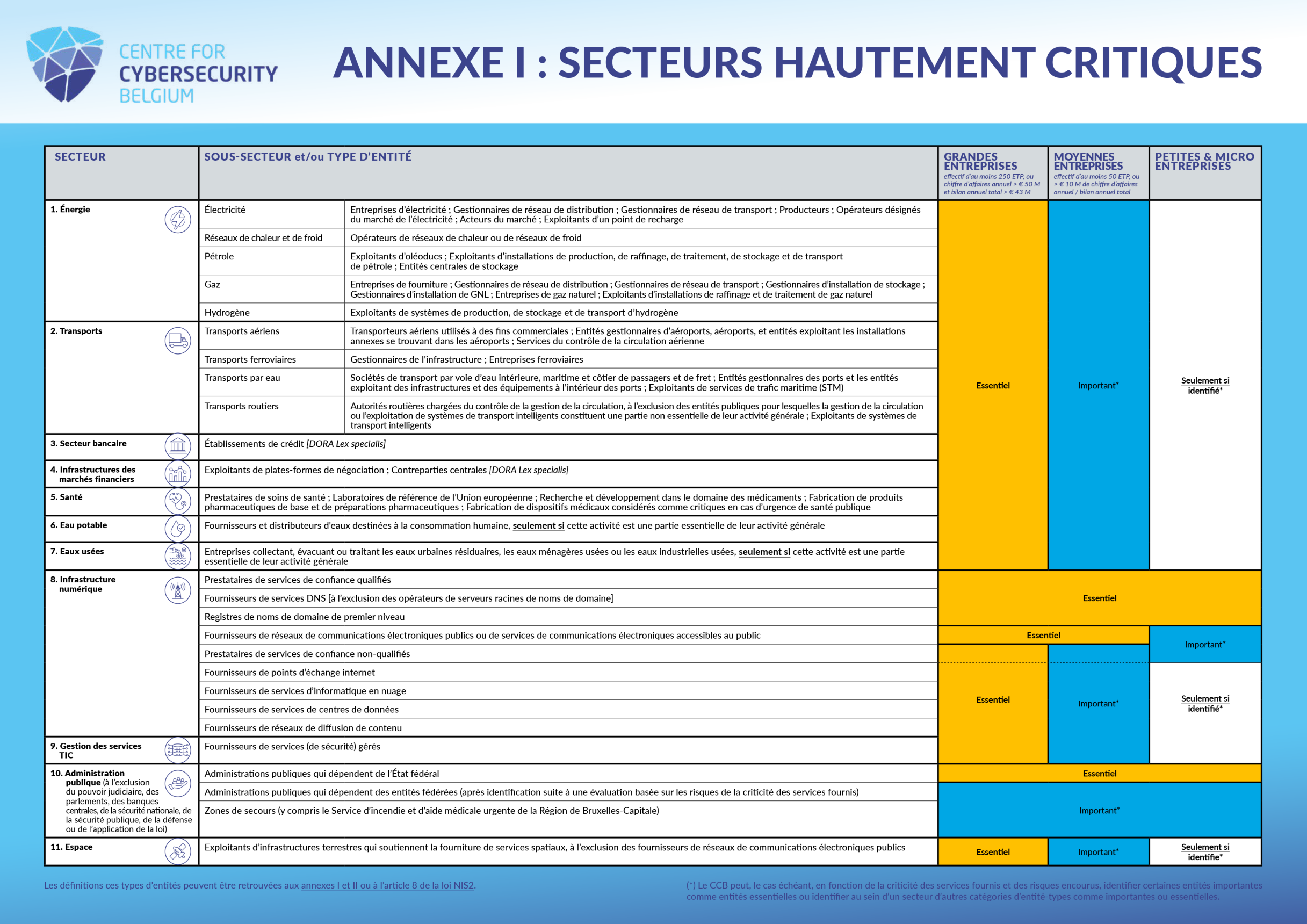

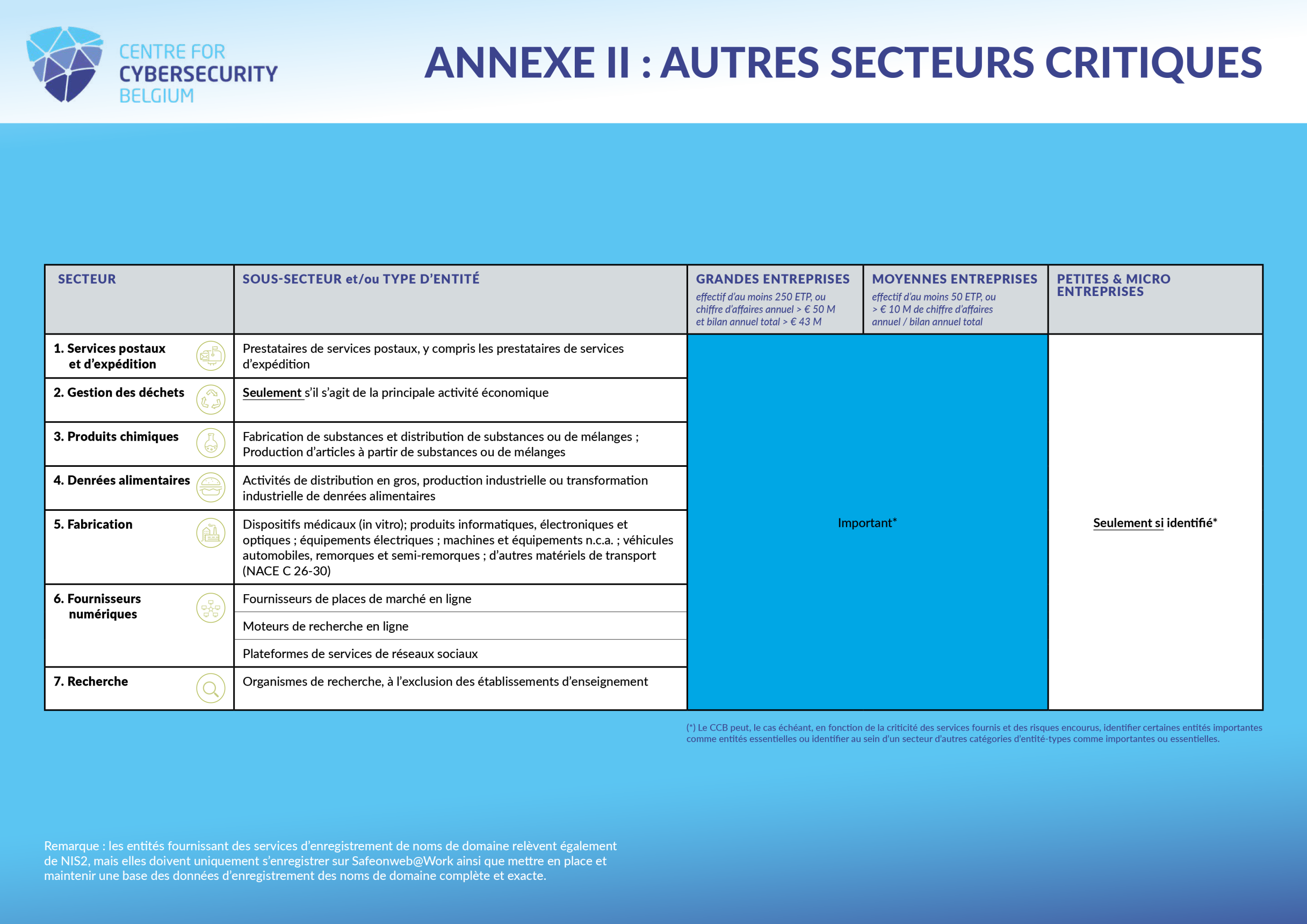

Tous les services relevant de la loi NIS2 sont détaillés dans les annexes I et II (ou dans les définitions) de la loi. Si une organisation fournit l'un des services mentionnés dans ces annexes et remplit le critère de taille correspondant, elle entre dans le champ d'application de la loi NIS2 si elle peut être rattachée à la Belgique (voir section 3).

Les différents services sont regroupés par secteurs. Voici la liste des différents secteurs et sous-secteurs :

| Les secteurs hautement critiques (annexe I) | Les autres secteurs critiques (annexe II) |

|---|---|

|

|

La plupart des services sont définis en référence aux définitions figurant dans les instruments législatifs de l'UE. Il est très important de consulter ces définitions pour vérifier si elles correspondent au service réellement fourni par une organisation. Pour aider les organisations avec cette tâche, le CCB a créé un tableau Excel qui compile toutes ces définitions dans un seul document:

Une organisation analysant si elle tombe dans le champ d'application de la loi NIS2 doit donc faire le lien entre un service qu'elle fournit et un service mentionné dans les annexes de la loi. Il convient de noter qu'il est possible qu'une organisation couvre plusieurs services et relève de plusieurs secteurs.

Pour un meilleur aperçu du champ d'application de la loi, nous vous invitons à consulter notre résumé visuel du champ d'application :

En principe, la loi NIS2 belge ne s'applique qu'aux entités établies en Belgique qui fournissent leurs services ou exercent leurs activités au sein de l'UE. Deux concepts sont importants à cet égard :

Il existe toutefois trois exceptions à la règle de l'établissement en Belgique :

La notion d’« établissement principal » vise l’établissement où l’entité prend les décisions liées aux mesures de gestion des risques de cybersécurité. Si on ne peut pas déterminer cet endroit ou qu’il est hors-UE, on vise alors l’établissement où l’entité conduit ses opérations de cybersécurité. Si cet endroit est à nouveau indéterminable, la notion vise l’établissement avec le plus grand nombre d’employés.

* Si une entité visée au point 2) n’est pas établie dans l’UE, mais y fournit ses services, elle doit désigner un représentant qui est établi dans un État membre où elle fournit ses services. Si ce représentant se trouve en Belgique, l’entité sera considéré comme ayant son établissement principal en Belgique.

Si une entité dispose de plusieurs établissements répartis dans plusieurs pays différents de l’Union européenne, elle sera soumise aux lois de transposition dans chacun des Etats membres concernés. Les différentes autorités nationales compétentes collaboreront ensemble dans le cadre de l’inspection et de la notification des incidents significatifs.

Il est possible qu'après une analyse approfondie du champ d'application de la loi NIS2, certaines organisations remarques qu'elles ne tombent pas dans le champ d’application de la loi. Toutes les organisations ne relevant pas de NIS2 doivent savoir que la loi NIS2 peut quand même les affecter de deux manières.

Premièrement, l'autorité nationale de cybersécurité (le CCB) peut identifier certaines organisations, quelle que soit leur taille, comme des entités essentielles ou importantes en vertu de la loi NIS2 dans quatre circonstances différentes :

Ce processus se déroule en concertation avec l'entité concernée et les autres acteurs concernés, tels que l'autorité sectorielle (si elle existe) et les entités fédérées pertinentes. Vous trouverez plus d'informations sur cette procédure dans l'article 11 de la loi NIS2 ou dans notre FAQ.

Deuxièmement, une organisation peut faire partie de la chaîne d'approvisionnement d'une entité NIS2 et être confrontée à l'obligation de mettre en œuvre des mesures de gestion des risques en matière de cybersécurité en raison d'une exigence contractuelle. Les entités NIS2 ont en effet l'obligation d'assurer la sécurité de leur chaîne d'approvisionnement, y compris les aspects liés à la sécurité concernant les relations entre chaque entité et ses fournisseurs directs ou ses prestataires de services.

Dans ce contexte, le Centre pour la Cybersécurité Belgique conseille à toutes les organisations susceptibles de se trouver dans la chaîne d'approvisionnement d'une entité NIS2 de se conformer au moins aux mesures énoncées dans le niveau Basic du CyberFundamentals (CyFun®) Framework. Une entité NIS2 pourrait théoriquement imposer le respect d'un certain niveau CyFun® à ses fournisseurs directs ou à ses prestataires de services.

La loi NIS2 impose un certain nombre d'obligations aux entités essentielles et importantes. Celles-ci comprennent l'enregistrement sur Safeonweb@Work, la mise en œuvre de mesures de gestion des risques en matière de cybersécurité, la notification des incidents significatifs au CSIRT national (le CCB), des obligations pour le management et la coopération avec les autorités.

Toutes ces obligations seront détaillées dans les sections suivantes.

Des informations complémentaires sont disponibles dans notre FAQ.

Les entités NIS2 entrant dans le champ d'application de la loi NIS2 belge doivent s’enregistrer auprès du CCB. Dans la pratique, cet enregistrement prend la forme d'un formulaire en ligne, à compléter ici sur Safeonweb@Work.

Le délai d'enregistrement dépend du type d'entité. En principe, les entités essentielles et importantes, ainsi que les fournisseurs de services d'enregistrement de noms de domaine, disposent de 5 mois à compter de l'entrée en vigueur de la loi pour s'enregistrer. L'entrée en vigueur étant prévue pour le 18 octobre 2024, l'enregistrement doit être effectué pour au plus tard le 18 mars 2025.

Lors de l'enregistrement, les entreprises doivent fournir les informations suivantes :

Pour les entités qui ont déjà fourni ces informations à une autorité sectorielle NIS2, il suffit de les mettre à jour le cas échéant. En cas de modification des informations, toutes les entités doivent immédiatement en informer le CCB.

Il existe un régime légèrement adapté pour les types d'entités suivants des secteurs numériques :

Ils doivent s'enregistrer dans les 2 mois suivant l'entrée en vigueur de la loi, c'est-à-dire au plus tard le 18 décembre 2024, et fournir les informations suivantes :

Là encore, chaque entité est tenue d'informer immédiatement le CCB de toute modification de ses informations.

Dans la pratique, certaines de ces informations sont obtenues directement auprès de la Banque-Carrefour des Entreprises (BCE) lors de la procédure d'inscription.

Les entités essentielles et importantes doivent prendre les mesures (techniques, opérationnelles et organisationnelles) appropriées et proportionnées pour gérer les risques qui menacent la sécurité des réseaux et des systèmes d’information que ces entités utilisent dans le cadre de leurs activités ou de la fourniture de leurs services, ainsi que pour éliminer ou réduire les conséquences que les incidents ont sur les destinataires de leurs services et sur d’autres services.

En outre, les mesures mises en œuvre doivent garantir un niveau de sécurité des réseaux et des systèmes d'information adapté au risque existant, compte tenu de l'état de l'art et, le cas échéant, des normes européennes et internationales applicables, ainsi que du coût de la mise en œuvre. Lors de l'évaluation de la proportionnalité de ces mesures, il convient de tenir dûment compte du degré d'exposition de l'entité au risque, de la taille de l'entité concernée, ainsi que de la probabilité que des incidents se produisent et de leur gravité, y compris les conséquences sociétales et économiques.

Les mesures doivent donc être aussi bien adaptées que possible à la situation concrète de l'entité concernée.

La loi NIS2 précise également que ces mesures sont basées sur une approche "tous risques" et visent à protéger les réseaux et les systèmes d'information ainsi que leur environnement physique contre les incidents. La loi énumère 11 mesures minimales que chaque entité NIS2 doit mettre en œuvre :

| Pour faciliter la mise en œuvre pratique de ces mesures, le Centre pour la Cybersécurité Belgique conseille à toutes les entités NIS2 d'utiliser le CyberFundamentals (CyFun®) Framework, qui couvre tous ces points. Une implémentation validée du référentiel CyFun® permet aux entités NIS2 de bénéficier d'une présomption de conformité. Pour plus d'informations, visitez notre site web CyFun et consultez notre chapitre sur la supervision ci-dessous. |

Pour les fournisseurs de services DNS, les registres des noms de domaine de premier niveau, les fournisseurs de services d’informatique en nuage, les fournisseurs de services de centres de données, les fournisseurs de réseaux de diffusion de contenu, les fournisseurs de services gérés, les fournisseurs de services de sécurité gérés, ainsi que les fournisseurs de places de marché en ligne, de moteurs de recherche en ligne et de plateformes de services de réseaux sociaux, et les prestataires de services de confiance, la Commission européenne a adopté le règlement d'exécution 2024/2690 qui détaille les exigences techniques et méthodologiques des 11 mesures minimales de cybersécurité visées dans la NIS2. En juin 2025, l'ENISA a publié le document "NIS2 Technical Implementation Guidance" afin d'aider ces entités à mettre en œuvre les mesures de cybersécurité prévues par le règlement d'exécution.

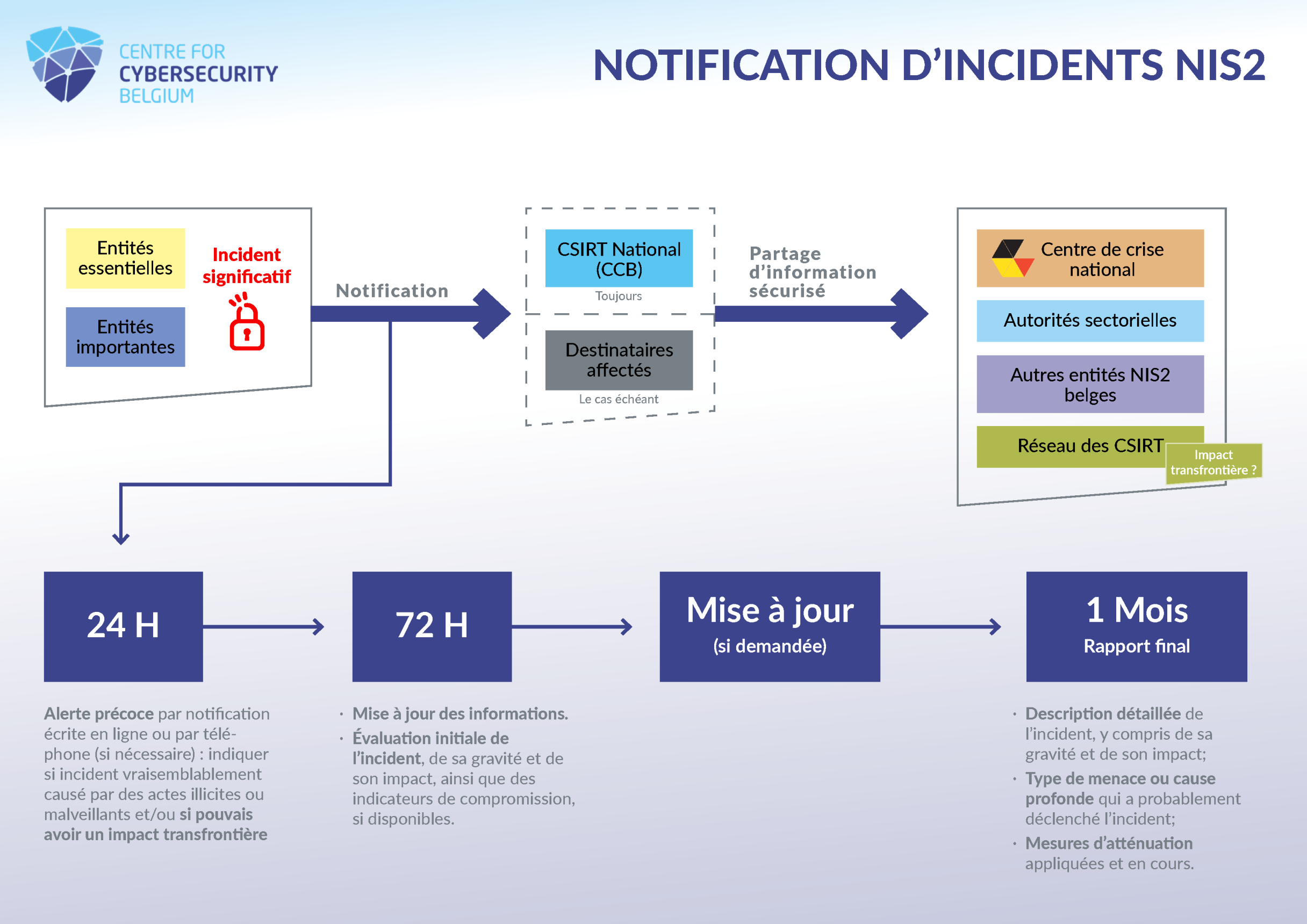

La loi NIS2 stipule que les entités essentielles et importantes doivent notifier au CSIRT national (le CCB) tout incident significatif affectant la fourniture de leurs services dans les (sous-)secteurs énumérés dans les annexes de la loi, y compris, le cas échéant, les informations permettant de déterminer si l'incident en question a un impact transfrontalier.

Pour remplir cette obligation, il faut comprendre ce que l'on entend par "incident" et par "significatif".

La loi NIS2 définit le terme "incident" comme un événement compromettant la disponibilité, l'authenticité, l'intégrité ou la confidentialité des données stockées, transmises ou faisant l'objet d'un traitement, ou des services que les réseaux et systèmes d'information offrent ou rendent accessibles.

Un incident "significatif" est tout incident ayant un impact significatif sur la fourniture de l’un des services fournis dans les secteurs ou sous-secteurs repris à l’annexe I et II de la loi et qui :

Si l'incident en question correspond à cette définition, la notification doit être faite au CSIRT national (le CCB) en plusieurs étapes :

En pratique, la notification se fera par le biais de notre plateforme de notification. Plus d'informations sur la notification des incidents sont disponible dans notre guide.

Accéder à la plateforme de notification

Guide sur les notifications NIS2

Outre la notification au CSIRT national, le cas échéant, les entités concernées informent les destinataires de leurs services des incidents significatifs susceptibles d'affecter la fourniture des services des annexes I et II qui leur sont fournis. Les entités informent également les destinataires de leurs services susceptibles d'être affectés par une cybermenace importante de cette menace et de toutes les mesures et corrections qui peuvent être prises pour y répondre.

Pour les fournisseurs de services DNS, les registres des noms de domaine de premier niveau, les fournisseurs de services d’informatique en nuage, les fournisseurs de services de centres de données, les fournisseurs de réseaux de diffusion de contenu, les fournisseurs de services gérés, les fournisseurs de services de sécurité gérés, ainsi que les fournisseurs de places de marché en ligne, de moteurs de recherche en ligne et de plateformes de services de réseaux sociaux, et les prestataires de services de confiance, la Commission européenne a adopté le règlement d'exécution 2024/2690 qui détaille les critères pour évaluer si un incident est considéré comme significatif. Pour les entités concernées par l’acte d’exécution, ce sont bien ces règles particulières qui s’appliquent. En cas de contradiction entre le guide de notification du CCB et les dispositions de l'acte d'exécution, ce dernier prévaut pour ces entités.

Les organes de direction des entités NIS2 doivent approuver les mesures de gestion des risques en matière de cybersécurité et superviser leur mise en œuvre. Si l'entité manque à ses obligations en matière de mesures de gestion des risques, l'organe de direction est responsable.

Les membres des organes de direction sont tenus de suivre une formation afin de s'assurer que leurs connaissances et leurs compétences sont suffisantes pour identifier les risques et évaluer les pratiques de gestion des risques de cybersécurité et leur impact sur les services fournis par l'entité concernée.

L'exposé des motifs de la loi NIS2 définit le terme "membre d'un organe de gestion" comme suit :

Toute personne physique ou morale qui :

Lorsque l’entité en question est une société de droit belge, tel contrôle est déterminé conformément aux articles 1:14 à 1:18 du Code des sociétés et des associations. Lorsque la personne dont le rôle est examiné est une personne morale, la notion de « membre d’un organe de direction » est examinée de façon récursive et recouvre tant la personne morale en question que tout membre d’un organe de direction de ladite personne morale. |

Les personnes responsables et/ou les représentants légaux d'une entité doivent avoir le pouvoir de s'assurer que l'entité respecte la loi. Ils sont responsables de leur manquement.

La responsabilité des organes de direction, des personnes responsables et des représentants légaux est sans préjudice des règles de responsabilité applicables aux institutions publiques, ainsi que de la responsabilité des fonctionnaires et des agents élus ou nommés.

La loi NIS2 impose aux entités entrant dans son champ d'application de coopérer avec les autorités nationales chargées de sa mise en œuvre, en particulier le CCB et les autorités sectorielles.

Cette coopération prend généralement la forme d'un échange d'informations sur la sécurité des réseaux et des systèmes d'information, mais elle inclut également la coopération entre l'entité et le service d'inspection du CCB ou du secteur.

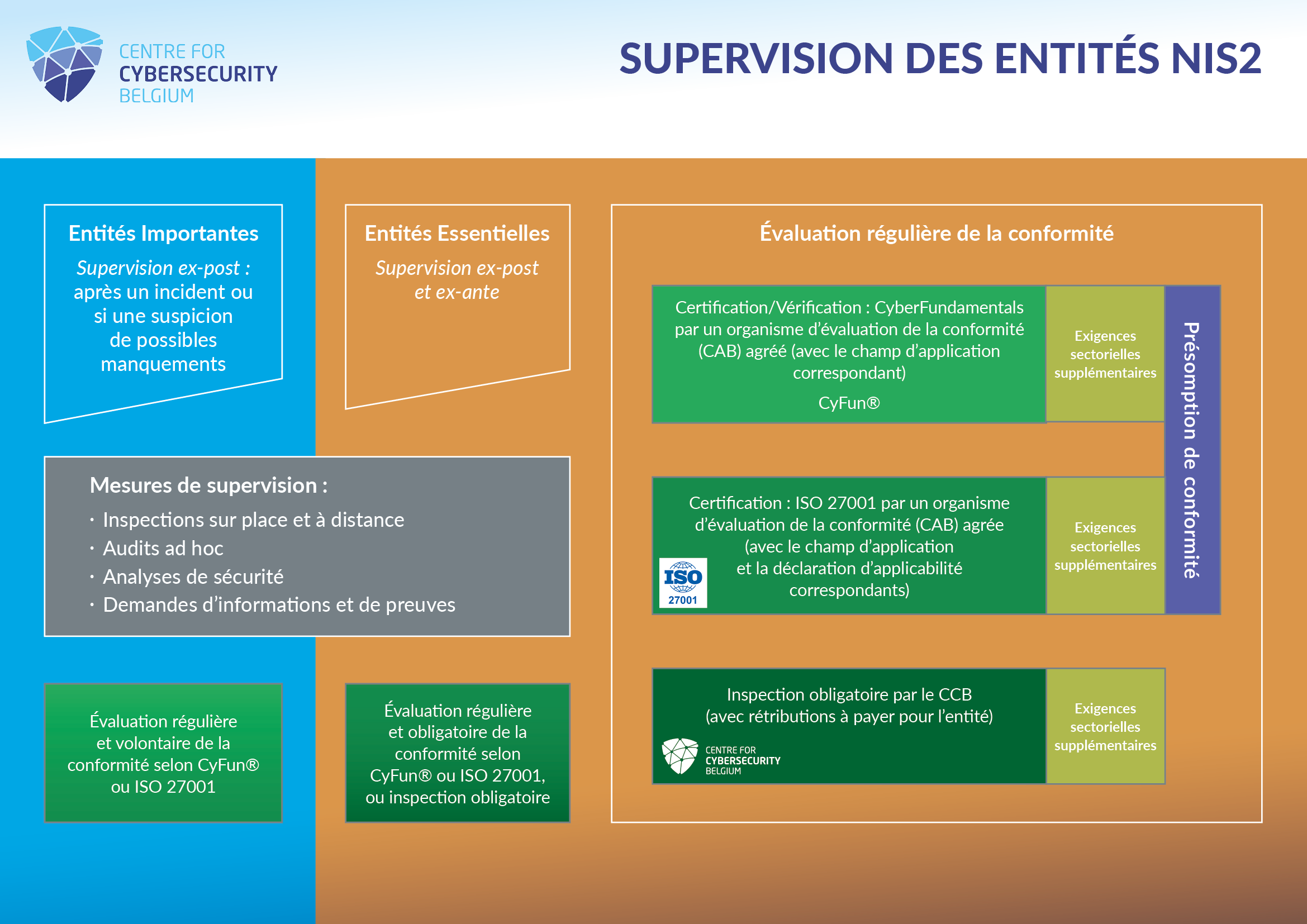

Lorsque l'on parle de supervision dans le cadre de la loi NIS2, il faut distinguer deux catégories d'entités : les entités essentielles et les entités importantes. La principale différence entre ces deux catégories concerne la supervision et les sanctions :

Cette section détaille les modalités de la supervision, les échéances que les entités doivent respecter et les sanctions qui peuvent être imposées.

De plus amples informations sur le CyberFundamentals Framework sont disponibles sur la page qui lui est consacrée.

Les entités essentielles doivent se soumettre obligatoirement à une évaluation régulière de la conformité. Cette évaluation est réalisée sur la base d'un choix effectué par l'entité entre trois options :

La liste des CAB agréés est disponible sur la page CyFun®.

L’attestation de conformité que les entités essentielles reçoivent après l'évaluation de la conformité du référentiel qu'elles ont choisi leur permet de bénéficier d'une présomption de conformité. Jusqu'à preuve du contraire, elles sont présumées avoir respecté leurs obligations.

En raison de la surveillance proactive et réactive des entités essentielles, le service d'inspection peut également les inspecter à tout moment. Pour les entités importantes, le contrôle est uniquement effectué "ex-post" par le service d'inspection. En principe, elles ne sont donc pas soumises à une évaluation régulière de la conformité. Toutefois, ces entités peuvent se soumettre volontairement au même régime que les entités essentielles et, à ce titre, bénéficient également d'une présomption de conformité.

Au cours de son contrôle, le service d'inspection du CCB (ou un service d'inspection sectoriel, ou les deux conjointement) peut avoir recours à des inspections sur place, à une supervision hors site, à des audits ad hoc, mais aussi à des analyses de sécurité et à des demandes générales d'informations et de preuves. Toutes les entités du NIS2 doivent à tout moment se conformer aux demandes formulées par le(s) service(s) d'inspection. Dans le cas contraire, elles s'exposent à des amendes administratives.

Les entités essentielles et importantes ont également la possibilité d'utiliser un niveau d'assurance CyFun® inférieur à leur classification NIS2. Par exemple, une entité essentielle pourrait, sur la base d'une analyse de risque compréhensive, justifier l'utilisation du niveau CyFun® "Important". Ce choix serait sans préjudice de sa classification en tant qu'entité essentielle en vertu de la loi NIS2. Il convient de noter que le service d'inspection peut sanctionner une entité pour s'être conformée à tort à un niveau CyFun® inférieur.

Les inspecteurs pourront se rendre sur place, dresser des procès-verbaux et rédiger des rapports. Sur la base de ces constatations, une procédure pourra être engagée pour ordonner à une entité de mettre fin à une violation et, le cas échéant, de prendre les mesures administratives appropriées, allant de l'avertissement à l'amende administrative.

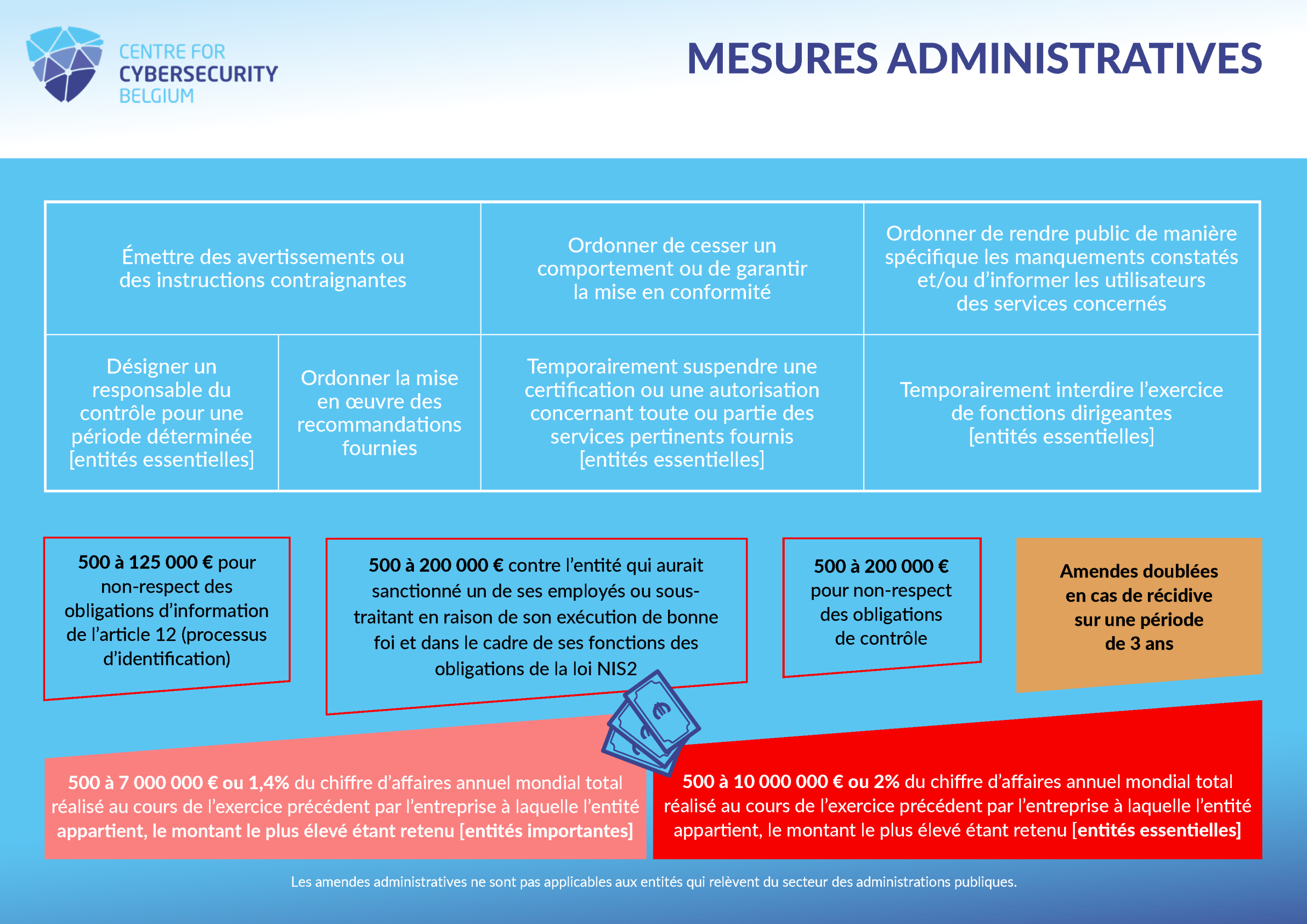

Les mesures administratives et amendes potentielles sont imposées par la directive. Si une mesure ou une amende est jugée nécessaire, la situation et les éventuelles récidives sont toujours prises en compte de facto afin que la mesure ou l'amende soit proportionnée.

Les amendes administratives suivantes peuvent être imposées (doublées en cas de récidive dans une période de 3 ans) :

Le CCB peut également imposer les mesures administratives suivantes :

L'objectif ultime de ces mesures et amendes est de renforcer le niveau de cybersécurité des entités essentielles et importantes et, partant, le niveau de cybersécurité de l'ensemble du pays.

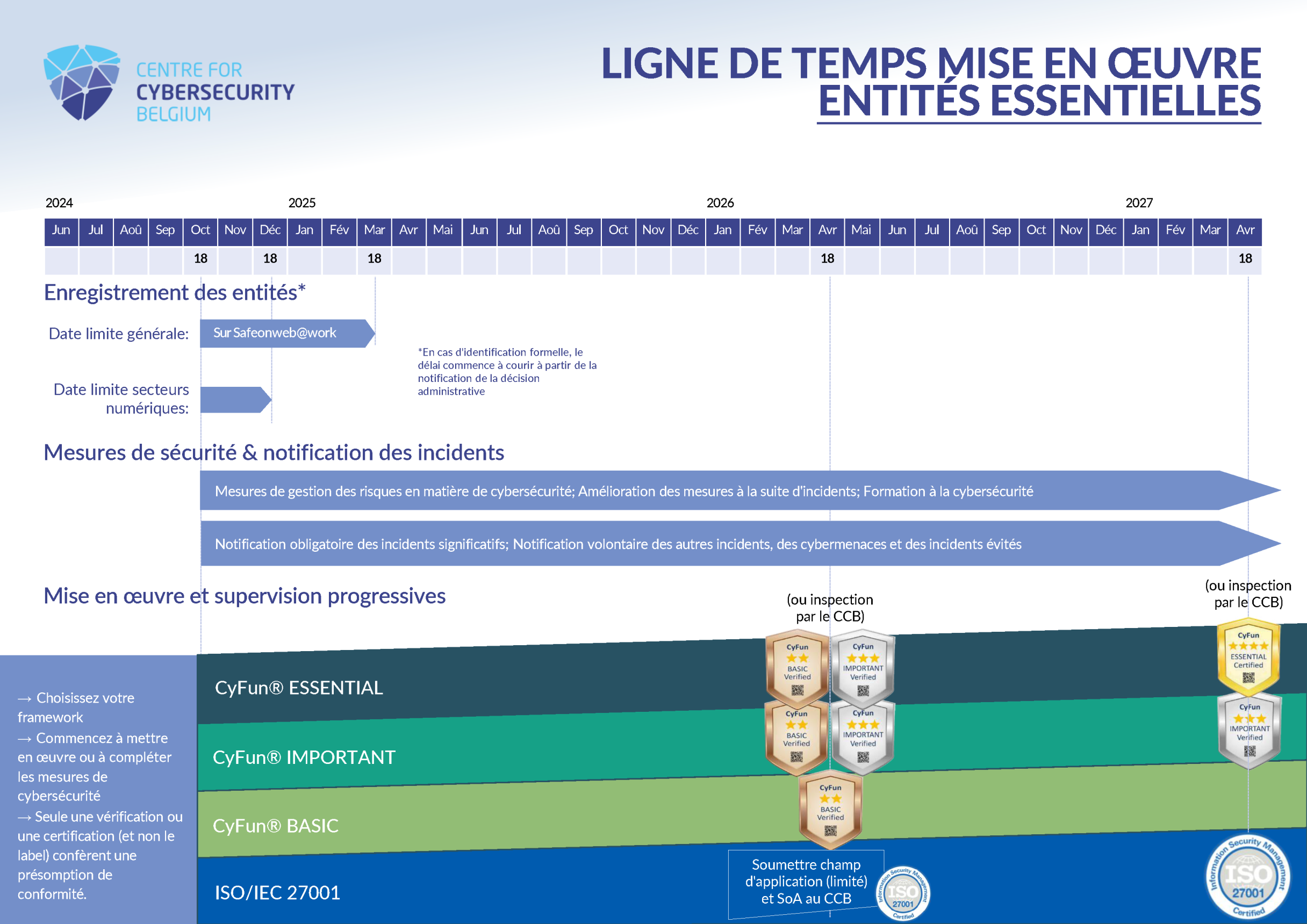

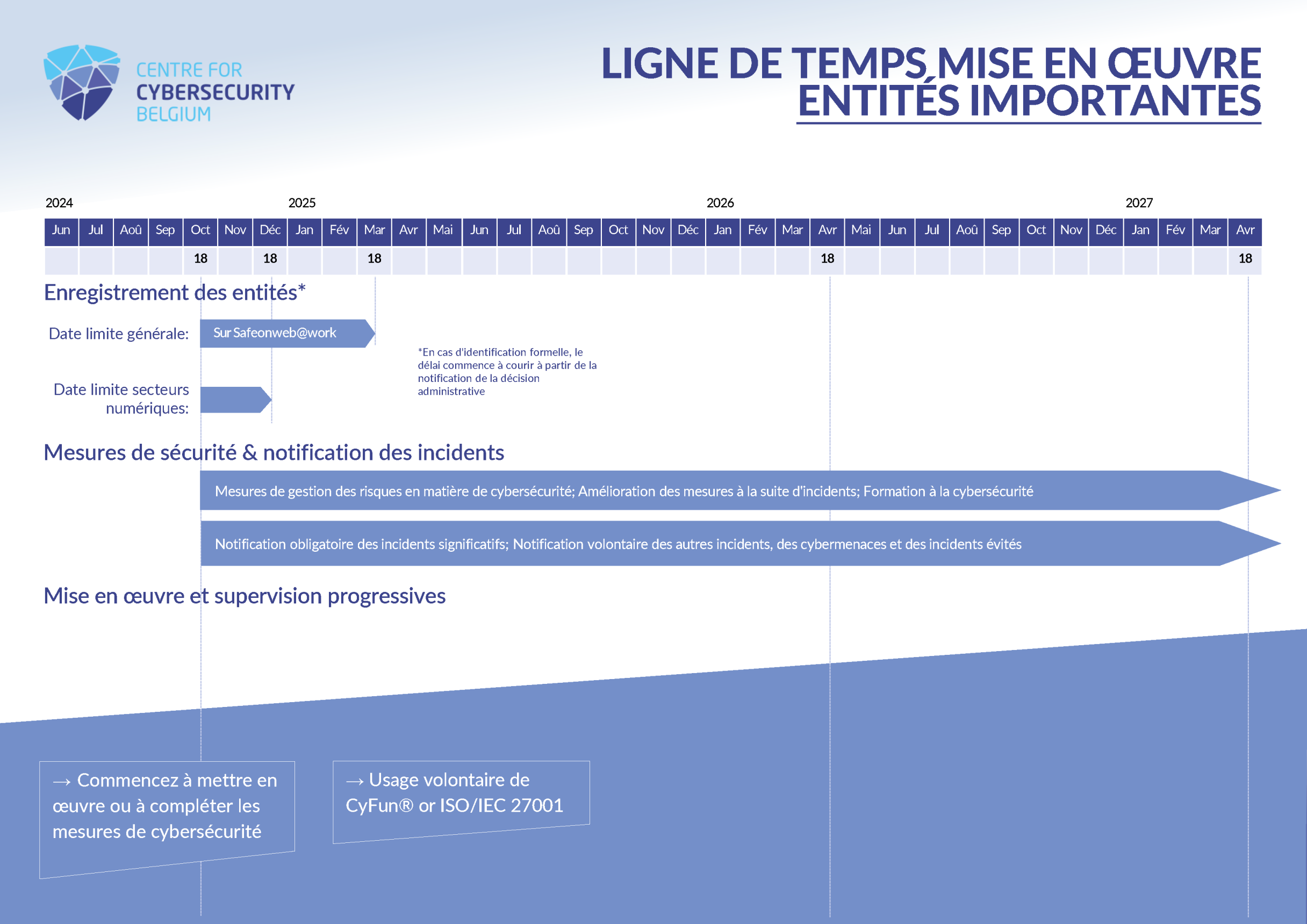

La plupart des dispositions du cadre légal NIS2 s'appliquent à partir du 18 octobre 2024. Toutefois, pour certaines d'entre elles, la loi ou l'arrêté royal accordent aux entités un délai supplémentaire avant leur mise en application.

À partir du 18 octobre 2024, les obligations suivantes s'appliquent notamment :

En ce qui concerne l'enregistrement des entités auprès du CCB sur la plateforme Safeonweb@Work, la loi prévoit des délais suivants :

La supervision/l'évaluation périodique de la conformité des entités essentielles se fait également de manière progressive :

Pour plus d'informations sur les éléments que les entités NIS2 doivent fournir au CCB dans les délais indiqués ci-dessus, veuillez consulter la page FAQ CyberFundamentals.

Le Centre pour la Cybersécurité Belgique a établi un calendrier complet des obligations et de la supervision applicables aux entités essentielles et importantes :

Le Centre pour la Cybersécurité Belgique a publié un FAQ contenant de nombreuses explications supplémentaires sur la loi NIS2. Il pourra être mise à jour à l'avenir pour répondre à d'autres questions.

De plus amples informations sur NIS2 sont également disponibles sur le site web du CCB.

Au-delà du NIS2, la page sur le CyberFundamentals Framework est également très utile.

Clause de non-responsabilité : cette page ne contient que des informations de nature générale, fournies par le CCB au public au sujet du NIS2. Ces informations ne sont pas nécessairement complètes, exhaustives, exactes ou à jour, et ne constituent pas un avis officiel de la part du CCB.

Seuls les textes publiés au Moniteur belge font foi : voir la loi et l'arrêté royal.